Actualizado al 25 de junio de 2020

Estados Unidos celebrará elecciones presidenciales y legislativas el 3 de noviembre de 2020. Algunos periodistas que han cubierto elecciones y actos políticos en Estados Unidos en los últimos años han sido objeto de acoso verbal y digital e incluso de agresiones físicas, según datos del CPJ.

Debido a las actuales protestas contra la brutalidad policial que se realizan en todo Estados Unidos, y a la reanudación de los actos políticos del presidente Donald Trump tras una pausa temporal por causa de la pandemia del coronavirus, los trabajadores de medios deben estar atentos a los riesgos de exposición a la infección con el COVID-19 al cubrir todo acto o protesta.

El equipo de respuesta a emergencias del CPJ ha actualizado su guía de seguridad para los periodistas a cargo de la cobertura de las elecciones de 2020, inclusive la información para editores, reporteros y fotoperiodistas sobre cómo prepararse para tales coberturas y cómo reducir los riesgos digitales, físicos y sicológicos, y los riesgos relacionados con el COVID-19.

Los periodistas que tengan preguntas adicionales pueden comunicarse con el CPJ escribiendo a la dirección [email protected].

Contenido:

- Lista de verificación de seguridad del editor

- Seguridad física: cómo cubrir las manifestaciones y protestas

- Seguridad digital: el acoso y el troleo en la Internet

- Seguridad digital: cómo identificar los bots

- Seguridad digital: cómo proteger los dispositivos

- Recursos

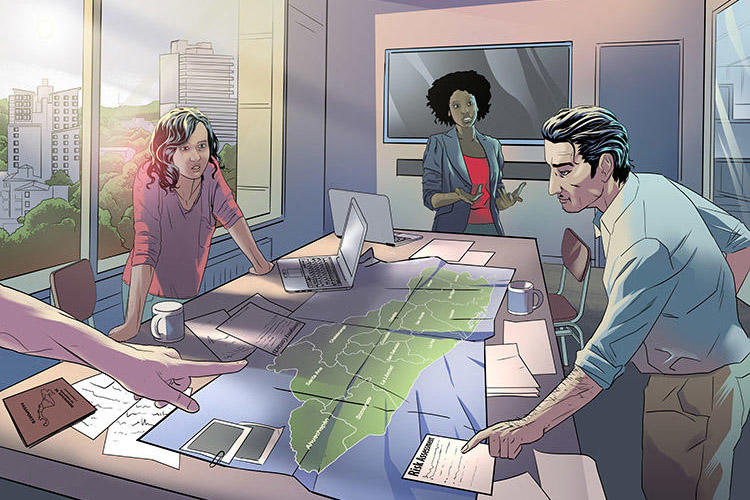

Lista de verificación de seguridad del editor:

Durante el período electoral, los editores y las Redacciones podrán asignarles a los periodistas y otros trabajadores de medios, con poco aviso previo, la cobertura de actos políticos y protestas relacionadas.

Esta lista de verificación contiene preguntas y aspectos clave para tener en cuenta, con el fin de contribuir a reducir los riesgos del personal.

Lista de verificación para el personal

- ¿Los integrantes del equipo se encuentran en una de las categorías de alto riesgo de vulnerabilidad frente al COVID-19? ¿Viven con alguien que esté en una de las categorías de alto riesgo? ¿Tienen a alguna persona a su cargo vulnerable que viva en otra parte, como un familiar de edad avanzada?

- ¿Los integrantes del equipo cuentan con la experiencia necesaria para la cobertura en particular, tomando en cuenta la posibilidad de hostilidad verbal y física contra los medios?

- ¿El origen étnico de algún integrante del equipo aumenta las probabilidades de hostilidad contra esa persona, ya sea en el acto político o en alguna protesta relacionada?

- ¿Algún integrante del equipo padece de estrés, ansiedad o depresión? ¿Usted ha valorado la posibilidad del estrés relacionado con el trauma a largo plazo? Para más información, vea la nota de seguridad del CPJ sobre la seguridad sicológica.

- ¿El periodista o trabajador de medios trabajará solo? Los riesgos de las coberturas individuales pueden ser sustancialmente mayores. Se debe tomar en cuenta cómo la persona dará la voz de alarma o buscará auxilio si es necesario. Para más detalles, vea la nota de seguridad del CPJ sobre las coberturas individuales.

- ¿La función o el perfil de algún periodista que será enviado a la cobertura aumenta el riesgo que enfrenta? (Por ejemplo, reporteros gráficos que trabajen más cerca de la acción, o personas que puedan atraer atención no deseada debido a su identidad, opiniones políticas o medio de prensa). En caso afirmativo, explique en detalle:

Lista de verificación sobre el equipo de trabajo

- ¿Los integrantes del equipo tienen acceso al equipo de protección personal (EPP), como mascarillas N95 / FFP3, guantes desechables y desinfectante de mano? (Los CDC recomiendan el empleo de desinfectantes de mano a base de alcohol con contenido de etanol superior al 60 % o contenido de isopropanol superior al 70 %).

- Si es probable que se realicen protestas, ¿se necesita equipo de protección personal especial como protección corporal, gafas de protección balística, respiradores o kit médico? En caso afirmativo, ¿los trabajadores de medios tienen acceso a semejante equipo y saben cómo utilizarlo adecuadamente?

- ¿Se cuenta con una variedad de equipos de grabación para contribuir a mantener la distancia social, como micrófonos telescópicos y lentes de larga distancia?

- ¿Se ha planteado la importancia de un procedimiento de limpieza de los EQUIPOS DE TRABAJO estricto y periódico, lo mismo para las personas que para los equipos que utilizan?

- ¿Ha conversado sobre cómo las personas se desplazarán al sitio de la cobertura y de regreso? Se debe evitar el empleo del transporte público, si es posible, en especial durante los períodos de mayores viajes.

Lista de verificación para la Administración

- ¿Usted ha tomado nota de los datos de los contactos de emergencia de todo el personal que enviará a la cobertura y ha guardado esos datos con seguridad?

- ¿Todos los integrantes del equipo periodístico cuentan con las credenciales y los pases de prensa correctos y adecuados, o una carta que indique que trabajan para la organización? Consulte con las autoridades locales cuáles son las credenciales adecuadas.

- ¿Todos los integrantes del equipo cuentan con los datos y contactos jurídicos adecuados, por si resultan arrestados o detenidos?

- ¿El equipo periodístico cuenta con la cobertura de seguros adecuada y usted les ha proporcionado la cobertura médica adecuada?

- ¿Usted ha conversado sobre los planes que implementará para ayudar y apoyar a las personas si se enferman durante la cobertura, teniendo en cuenta la posibilidad de que se tengan que aislar voluntariamente y/o queden atrapadas en una zona de cuarentena o confinamiento por un período prolongado?

- Explique en detalle con qué frecuencia y por qué medios se comunicará con el equipo periodístico y cómo éste se reportará con usted. Además, explique en detalle cómo los integrantes del equipo saldrán de una situación de emergencia si es necesario:

- ¿Ha identificado todas las instalaciones médicas locales en la zona por si alguien resulta herido? Por favor, anote los detalles a continuación:

- Explique en detalle cuáles son los riesgos potenciales y qué medidas usted ha puesto en práctica para incrementar la seguridad del personal:

(Si es necesario, complete la respuesta en otra hoja de papel y adjúntela).

Para más información sobre la evaluación del riesgo y la planificación, consulte el centro de recursos del CPJ.

Seguridad física: cómo cubrir las manifestaciones y protestas

Mantener la distancia física y/o social en cualquier acto político o protesta será sumamente difícil. Es posible que las personas no se pongan mascarillas faciales ni tapabocas, y puede que los trabajadores de medios queden confinados en una zona específica muy cerca de otros periodistas. Semejante confinamiento pudiera exponerlos en potencia a gotículas con el virus, así como a agresiones verbales o físicas por parte de personas hostiles, que pueden toser o estornudar de forma deliberada sobre los periodistas.

Los periodistas han sido objeto de agresiones físicas y verbales en eventos políticos, actos y protestas en Estados Unidos, y ha habido una cifra inusitada de incidentes denunciados durante las protestas contra la brutalidad policial y la injusticia racial que comenzaron a finales de mayo de 2020, como lo ha documentado el U.S. Press Freedom Tracker, del cual el CPJ es socio fundador.

Los periodistas deben estar conscientes de la diversidad de leyes, regulaciones de la tenencia de armas y tácticas policiales en cada estado de Estados Unidos. La cobertura de protestas en Estados Unidos en los últimos años ha mostrado que la Policía utilizó balas de goma, cartuchos bean bag, gases lacrimógenos y cañones de agua para sofocar las protestas. Si los ánimos están exaltados en un acto o una protesta, el riesgo de violencia aumenta y puede haber consecuencias fatales o consecuencias físicas permanentes. Una espectadora, Heather Heyer, murió al ser embestida por un vehículo a continuación del acto “Unir a la derecha”, celebrado en agosto de 2017 en Charlottesville, Virginia, mientras que la periodista Linda Tirado quedó ciega de un ojo luego de ser alcanzada por una bala de goma cuando cubría una protesta contra la brutalidad policial y la injusticia racial en Minneapolis, Minnesota.

Para reducir al mínimo el riesgo:

Actos políticos y manifestaciones

Tenga en cuenta que, cuando las personas gritan o corean consignas, ello puede traer como resultado la propagación de gotículas con el virus, lo cual aumenta el nivel de exposición de los trabajadores de medios a la infección con el COVID-19.

- Asegúrese de que usted posee la credencial o la identificación de prensa adecuadas. Si usted es un periodista freelance, conviene contar con una carta de la organización que le encargó la cobertura. Solamente muéstrela si es seguro hacerlo. No utilice un cordón con la credencial o la identificación, sino que debe sujetarlas al cinto.

- Averigüe si se implementará o vigilará el cumplimiento de alguna forma de distancia física en la sede del acto.

- Asegúrese de lavarse las manos frecuente, correcta y meticulosamente durante la cobertura, por lo menos 20 segundos cada vez con jabón y agua caliente. Séquese las manos correctamente. Utilice desinfectante de mano frecuentemente si no puede lavarse las manos, pero no haga del desinfectante de mano un sustituto del hábito de lavarse las manos con frecuencia.

- A su llegada, identifique todas las posibles rutas de salida y los funcionarios que puedan estar en posición de ayudar si llega a ser necesario. Converse sobre sus planes con otros periodistas.

- Identifique dónde se ubicará en la sede del acto. Tenga en cuenta los riesgos potenciales de cualquier “sección para la prensa” como, por ejemplo, si los medios de comunicación están situados en el centro.

- Vigile constantemente a las personas de la multitud que puedan ponerse agresivas o causar problemas, y trate de evitarlas lo más posible. Esté atento a la posibilidad de que otras personas se le acerquen y tosan o estornuden sobre usted, ya sea a propósito o sin querer.

- Evalúe el estado de ánimo de la multitud. Antes del comienzo del evento, quizás pueda tener contactos amigables con el público para crear una relación (desde la distancia segura de 6 pies [2 metros] como mínimo). Tenga cuidado si las personas al parecer han consumido alcohol o están exaltadas.

- Lleve ropas sin los logos de la empresa de medios y retírelos de los equipos de trabajo y los vehículos si es necesario. Evite llevar cualquier ropa con una consigna o un mensaje político. Lleve calzado adecuado que le permita moverse rápido si es necesario. Debe quitarse toda la ropa y el calzado antes de volver a entrar a su casa y debe lavarlos o limpiarlos con agua caliente y detergente.

- Si es probable que la multitud o los oradores adopten una actitud hostil hacia los medios, o comiencen a ponerse hostiles, prepárese mentalmente para recibir abuso verbal. En tales circunstancias, solamente haga su trabajo de informar. No reaccione al abuso ni intercambie palabras con la multitud. Recuerde que usted es un profesional, incluso si los demás no lo son.

- Si una multitud se vuelve hostil hacia los medios, puede ser conveniente evitar a propósito el contacto visual y dejar de grabar imágenes o filmar. Tendrá que sopesar los pros y los contras, pero si una multitud se está acalorando, el contacto de cualquier tipo puede ser visto como un desafío.

- Si es posible que la multitud le tosa, le estornude o le lance escupidas o pequeños proyectiles, considere llevar una chaqueta impermeable con capucha y una gorra contra golpes discreta y mantenga puesta su mascarilla normal N95 / FFP3.

- No se alarme si ve que aumenta el nivel de seguridad. Algunas organizaciones noticiosas han comenzado a llevar guardias de seguridad a los actos políticos.

- Si la multitud presente en el evento ha sido hostil, no se quede esperando afuera del lugar para entrevistar a las personas. Recoger declaraciones y solicitar entrevistas después de un evento semejante pudiera incrementar el riesgo de hostilidad u otros problemas.

- Si el objetivo es informar desde afuera, entonces es sensato trabajar con un compañero. Informe desde un lugar seguro y visible con salidas claras y familiarícese con la ruta hacia su medio de transporte. Si una agresión es una posibilidad real, considere la necesidad de seguridad y reduzca el tiempo en el terreno al mínimo que sea absolutamente necesario.

- Tenga una estrategia para escapar si la situación se vuelve hostil. Puede que necesite planificarla a su llegada, pero hágalo antes de comenzar la cobertura. Estacione su vehículo en un lugar seguro que esté de cara a la dirección del escape o asegúrese de tener un medio de transporte garantizado.

- Acuerde de antemano tener un punto de encuentro para casos de emergencia si está trabajando con otros compañeros y no puede llegar a su medio de transporte. Conozca cuál es el punto de atención médica más cercano.

- Si la cobertura fue difícil, no reprima las emociones, sino que compártalo con sus superiores y compañeros. Es importante que ellos también estén preparados y que todos aprendan de los demás.

- Deben limpiarse minuciosamente todos los equipos de grabación.

Protestas

Es poco probable que las personas cumplan las pautas para mantener la distancia social y la distancia física durante una protesta, y tampoco hay certeza de que las personas se pongan un tapabocas o una mascarilla facial. Tenga en cuenta que cuando las personas gritan o corean consignas, esto puede propagar gotículas con el virus, lo cual aumenta el grado de exposición de los trabajadores de medios a la infección con el COVID-19.

- Los trabajadores de medios deben tener a su alcance y llevar mascarillas faciales normales N95 / FFP3, guantes desechables y suficiente desinfectante de mano a base de alcohol.

- Ante los niveles de violencia y las tácticas empleadas tanto por la Policía como por algunas personas de la sociedad en las protestas contra la brutalidad policial y la injusticia racial, debe valorarse la posibilidad de llevar gafas de protección balística, cascos y chalecos anticuchillos. Si existe amenaza de que se utilicen municiones reales, entonces también debe valorarse la posibilidad de llevar chaleco antibalas.

- Conozca sus derechos legales en el estado en el que se encuentra, antes de informar sobre cualquier protesta o situación que involucre a una multitud.

- Planifique la cobertura y asegúrese de que la batería de su teléfono móvil esté completamente cargada. Conozca la zona a donde se dirige. Determine de antemano lo que haría en caso de emergencia. Lleve un kit médico si sabe cómo utilizarlo.

- Siempre trate de trabajar con un compañero y tenga un procedimiento para reportarse periódicamente con su base. Tenga en cuenta que las grandes multitudes crean posibles riesgos de agresión sexual. Trabajar cuando ya oscureció es considerablemente más riesgoso y debe evitarse. Para más información, le rogamos consultar las recomendaciones del CPJ para las coberturas individuales.

- Lleve ropa y calzado que le permitan moverse con rapidez. Átese el cabello si lo tiene largo y evite la ropa holgada y los cordones de cuello, pues alguien puede intentar agarrarlos. Evite la ropa de material inflamable como, por ejemplo, el nailon.

- Siempre tenga en cuenta su posición y mantenga constantemente la conciencia situacional. Si puede, busque un punto elevado que le brinde mayor seguridad.

- Tenga una estrategia para escapar si la situación se vuelve hostil. Debe planificar esto por adelantado estudiando mapas del lugar, y debe revisar el plan nuevamente a su llegada, pues es posible que tenga que modificarlo según las circunstancias locales (como el cierre de caminos).

- Siempre estacione su vehículo en un lugar seguro que esté de cara a la dirección del escape o asegúrese de tener un medio de transporte alternativo garantizado.

- Acuerde de antemano tener un punto de encuentro para casos de emergencia si está trabajando con otros compañeros y no puede llegar a su medio de transporte. Conozca cuál es el punto de atención médica más cercano.

- Limite la cantidad de objetos valiosos que llevará consigo y evite ponerse joyas y/o relojes caros. No deje ningún equipo de trabajo en el vehículo, porque podrían entrar a la fuerza en él. Al oscurecer, el riesgo de actos delictivos aumenta.

- Si está trabajando en una multitud, planifique una estrategia. Es sensato mantenerse afuera de la multitud para evitar quedar atrapado en el medio, de donde es difícil escapar. Esté consciente del riesgo de posibles ataques, como, por ejemplo, que se utilice un vehículo para embestirlo, así como de los peligros del “encapsulamiento”. Estar tan cerca de otras personas aumentará en potencia su grado de exposición a la infección con el COVID-19.

- En general, los reporteros gráficos tienen que estar en medio de la acción, y por tanto corren mayores riesgos. Los fotógrafos, en particular, deben tener a algún compañero que los vigile y deben recordar que deben levantar la cabeza cada unos segundos en lugar de concentrarse solamente en el visor. No lleve la correa del equipo alrededor del cuello, para evitar ser estrangulado. Los reporteros gráficos con frecuencia no se pueden dar el lujo de trabajar desde lejos, por lo cual es importante reducir al mínimo el tiempo que pasan en una multitud. Capte las imágenes que necesita y váyase.

- Todos los trabajadores de medios deben estar conscientes de que no deben permanecer demasiado tiempo en una multitud, la cual rápidamente se puede volver hostil.

- En algunos estados, la Policía emplea tácticas de control de multitudes como las balas de goma, los cartuchos bean bag, los gases lacrimógenos (ver a continuación) y los cañones de agua. En los estados donde es legal portar armas de fuego en público, algunas personas de la multitud pudieran estar armadas.

- En las grandes protestas, tenga en cuenta que los agentes policiales pueden ser de otras localidades. Es posible que no conozcan la geografía de la zona ni que conozcan las leyes locales. En caso de disturbios, la falta de comunicación entre las distintas fuerzas policiales pudiera traer como consecuencia rupturas en la cadena de mando y control.

- Preste atención de cerca al comportamiento de los agentes policiales. Si están relajados, entonces es buen momento para seguir con la cobertura. Si están con blindaje, con escudos o en filas, es probable que ello sea señal de que se preparan para posibles disturbios. Tenga en cuenta su plan de salida en esta etapa y retírese a algún lugar seguro si estalla algún desorden.

- Varios estados utilizan unidades móviles de policías en bicicleta. En ocasiones estas unidades han utilizado las bicicletas como barreras o para acorralar a manifestantes.

- Si hay armas de fuego a la vista, protéjase detrás de una superficie dura y no permanezca en lugares que se puedan usar lógicamente como salidas, por si ocurre una estampida.

Cómo actuar ante los gases lacrimógenos:

El empleo de gases lacrimógenos puede traer como resultado estornudos, tos, escupidas y la producción de mucosidad, la cual obstruye la respiración. En algunos casos, las personas pueden vomitar, y la respiración se puede volver dificultosa. Tales síntomas posiblemente pudieran aumentar el grado de exposición de los trabajadores de medios a la infección con el COVID-19 por medio de gotículas con el virus que se transmiten en el aire. Además, los datos sugieren que los gases lacrimógenos en realidad pueden aumentar la susceptibilidad de una persona a patógenos como el nuevo coronavirus, como ha sido resaltado en NPR.

- Los trabajadores de medios que padecen de problemas respiratorios como el asma aparecen en la categoría de vulnerables. Por ello, y ante la posibilidad de que se utilicen gases lacrimógenos en las protestas, deben evitar la cobertura de las protestas si es posible.

- Lleve equipo de protección personal consistente en máscara antigás y respirador de cara entera, lentes para proteger los ojos, chaleco protector y casco, todo lo cual debe contribuir a protegerlo. Los trabajadores de medios sin el equipo de protección personal adecuado siempre deben tener en cuenta su posición, y retirarse a un lugar seguro si se utilizan gases lacrimógenos.

- Las personas con asma o problemas respiratorios deben evitar las zonas donde se estén utilizando gases lacrimógenos.

- No se aconseja llevar lentes de contacto. Cuando se utilizan gases lacrimógenos indiscriminadamente, existe la posibilidad de que los gases estén presentes en altas concentraciones en zonas sin movimiento de aire.

- Lleve ropas que le cubran los brazos y las piernas, y evite llevar maquillaje y cremas a base de aceite.

- Tome nota de posibles puntos de referencia (por ejemplo, postes y bordes de acera) que se puedan utilizar para orientarse y salir de una zona si se tiene dificultades para ver.

- Si queda expuesto al gas lacrimógeno, trate de encontrar un terreno más elevado y párese en el aire fresco para que la brisa se lleve el gas. No se restriegue los ojos ni la cara, porque eso puede empeorar la situación. Cuando le sea posible, dúchese con agua fría para eliminar el gas de la piel, pero no llene la bañadera y se sumerja en ella. Puede que deba lavar la ropa varias veces para eliminar los residuos completamente, o puede que tenga que desecharla.

Los periodistas han sido agredidos anteriormente en actos políticos. En casos de agresión:

- Antes de entrar en cualquier multitud, evalúe el estado de ánimo de los manifestantes respecto a los periodistas, y manténgase vigilante ante posibles agresores.

- Si lo enfrentan, lea el lenguaje corporal para identificar a un agresor y utilice el propio lenguaje corporal de usted para calmar una situación.

- Mantenga el contacto visual si alguien lo agrede directamente, utilice gestos con las manos abiertas y continúe hablando de manera calmada.

- Mantenga la distancia de un brazo extendido entre usted y la amenaza. Retroceda y despréndase firmemente sin agresión si lo sujetan. Si lo acorralan y está en peligro, grite.

- Si la agresión se agrava, deje una mano libre para protegerse la cabeza y muévase con pasos cortos y firmes para evitar caerse. Si está con compañeros, permanezcan juntos y unan los brazos en cadena.

- Si bien hay momentos cuando documentar la agresión puede tener valor noticioso crucial, esté consciente de la situación y de su propia seguridad. Tomar fotos de personas agresivas puede empeorar una situación.

- Si alguien se le acerca agresivamente, entregue lo que el agresor desea. Los equipos de trabajo no valen la vida de una persona.

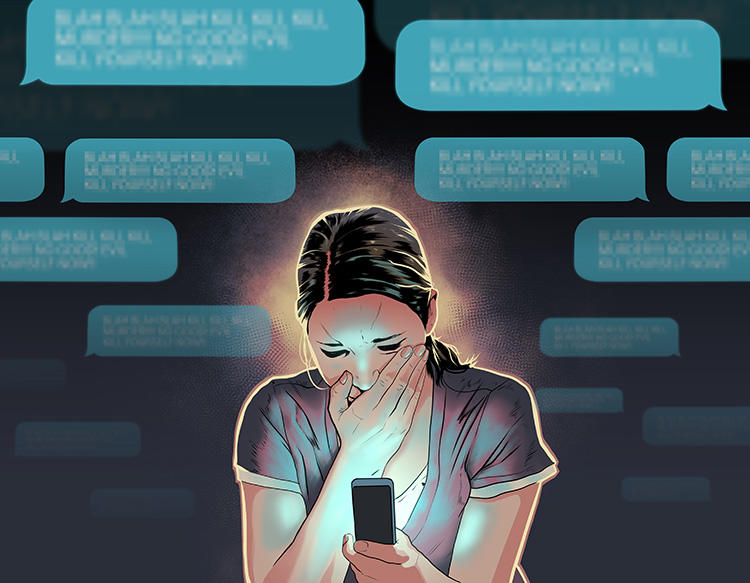

Seguridad digital: el acoso y el troleo en la Internet

Los periodistas que pueden ser objeto de mayor acoso cibernético durante el período electoral, deben tomar medidas para protegerse a sí mismos y a sus cuentas. Los periodistas deben vigilar sus cuentas de redes sociales periódicamente en busca de un aumento del troleo o de señales de que un ataque en la Internet se pueda convertir en una amenaza en el mundo real. El CPJ ha documentado cómo los periodistas han sido víctimas del troleo y el doxing en la Internet por parte de grupos. El CPJ está consciente de casos en que los atacantes cibernéticos y los troles acosaron a familiares de periodistas mediante las cuentas de redes sociales de los familiares.

Cómo protegerse

Para reducir al mínimo el riesgo:

- Utilice un gestor de contraseñas para crear contraseñas largas e individuales en todas sus cuentas. Las contraseñas deben tener entre 20 y 30 caracteres.

- Active la autenticación de dos factores (two-factor authentication, 2FA) de sus cuentas.

- Revise las opciones de privacidad de cada cuenta y asegúrese de retirar todo dato personal, como los números telefónicos y la fecha de nacimiento. Revise las opciones de privacidad de sus cuentas de redes sociales y limite qué información personal está disponible públicamente.

- Revise sus cuentas y elimine toda foto o imagen que pueda manipularse y utilizarse para desacreditarlo. Esta es una técnica que los troles utilizan habitualmente.

- Haga que se borre su información personal de los sitios web de los corredores de datos, utilizando servicios como DeleteMe. Necesitará crear una suscripción continua si desea que se retiren continuamente los datos sobre su persona. Tenga en cuenta que estos servicios retiran los datos de los sitios web de los corredores de datos más comunes, y que es probable que su información personal continúe existiendo en la Internet de una forma o de otra. Si usted es objeto de un ataque en la Internet, debe valorar añadir a sus familiares al servicio de suscripción.

- Si se ha diseminado intencionalmente información de carácter privado sobre usted, o siente que está en riesgo de que le roben la identidad, comuníquese con su banco y empresas de servicios públicos para avisarles de una posible actividad fraudulenta en sus cuentas.

- Inscríbase en servicios de monitoreo crediticio que puedan alertarlo si hay alguna actividad fraudulenta en sus cuentas.

- Desactive la función de geolocalización para la publicación de mensajes. Si va a publicar fotos de su ubicación exacta, valore esperar hasta que usted se haya ido del lugar.

- Comuníquese con Google para desenfocar o retirar la imagen de su vivienda de Google Maps, de manera que no sea fácil de identificar.

- Valore la posibilidad de que las empresas de redes sociales verifiquen las cuentas de usted. Se trata de una marca azul que va junto a su nombre y que confirma que la cuenta es suya. Ello ayudará a otras personas a distinguir la cuenta de otras cuentas falsas creadas a nombre suyo.

- Vigile sus cuentas en busca de señales de mayor actividad de los troles o de indicaciones de que una amenaza digital pudiera convertirse en una amenaza en el mundo real. Tenga en cuenta que es probable que ciertas noticias susciten mayores niveles de acoso.

- Hable con la empresa de medios suya sobre el acoso cibernético e implemente un plan de acción si el troleo se vuelve más grave.

Cómo proteger a familiares y amigos

Los troles y otras personas que buscan datos personales de un periodista, con frecuencia encuentran mucha información en las cuentas de redes sociales no segurizadas de personas allegadas al periodista. Los troles también pueden escoger como objetivo a estas personas si no pueden atacar directamente al periodista. Los ataques pueden consistir en el hackeo de cuentas personales (como las cuentas bancarias), el fraude de identidad y las amenazas contra la integridad física. El CPJ ha recogido los testimonios de periodistas que relataron cómo ellos y sus familiares recibieron amenazas.

Para reducir el riesgo:

- Hable con familiares y amigos sobre el troleo y el acoso en la Internet, y las posibles consecuencias.

- Inscriba a sus familiares en un servicio que elimine sus datos personales de los sitios web de los corredores de datos. Necesitará mantener una suscripción continua si desea que los datos de ellos se eliminen continuamente. Tenga en cuenta que estos servicios eliminan los datos de los sitios web de los corredores de datos más comunes y es probable que su información personal continúe existiendo en la Internet de una forma o de otra.

- Colabore con ellos para eliminar fotos y mensajes relacionados con usted en sus cuentas de redes sociales.

- Hable con amigos y familiares sobre sus propias fotos y cómo pueden utilizar las opciones de privacidad para limitar quién tiene acceso a ellas.

- Haga que entiendan que publicar algo sobre usted y colocarle etiquetas a usted en fotos y mensajes pudieran ponerlos en riesgo a usted y a ellos.

- Pídales que valoren convertir sus cuentas en privadas en momentos cuando usted espere un incremento en los niveles de troleo.

- Pídales que conviertan en privada su lista de amigos.

- Valore desconectar los perfiles de redes sociales de usted de las cuentas de ellos.

- Los familiares deben eliminar información personal de sus sitios web, como la fecha de nacimiento, el correo electrónico y los números telefónicos.

- Con el fin de segurizar sus cuentas, pídales que utilicen un gestor de contraseñas para crear contraseñas largas e individuales, y que activen la autenticación de dos factores (two-factor authentication, 2FA).

Durante un ataque

- Esté atento a las señales de vulneración de sus cuentas. Asegúrese de que está utilizando un gestor de contraseñas y de que tiene contraseñas largas e individuales para cada cuenta. Active la autenticación de dos factores.

- Los periodistas deben evitar interactuar con los troles, pues ello puede empeorar la situación.

- Revise sus cuentas de redes sociales en busca de comentarios que puedan indicar que una amenaza en la Internet esté a punto de convertirse en una amenaza en el mundo real. Ello puede consistir en que las personas publiquen la dirección del domicilio suyo en la Internet (doxing) y que insten a otras personas a atacarlo a usted, y/o en el aumento del acoso por parte de una persona en particular.

- Documente todo comentario o imagen que sean motivo de preocupación, e incluya capturas de pantalla del troleo, la hora, la fecha y la cuenta de redes sociales del trol. Esta información puede ser útil posteriormente si hay una investigación policial.

- Puede optar por bloquear o silenciar las cuentas de los usuarios que lo acosan en la Internet. Debe denunciar todo contenido abusivo ante las empresas de redes sociales y mantener una constancia de los contactos con estas empresas.

- Trate de determinar quién es el responsable del ataque y sus motivos. Puede que el ataque cibernético esté vinculado con un artículo que usted haya publicado recientemente.

- Informe a sus familiares, compañeros de trabajo y amigos que a usted lo están acosando en la Internet. Es posible que los troles también seleccionen como objetivo a sus familiares como parte de la campaña de troleo.

- Quizás deba valorar salir de las redes sociales por un tiempo, hasta que el acoso haya disminuido.

- El acoso cibernético puede ser una experiencia que lo aísle de los demás. Asegúrese de tener una red de apoyo con la que pueda contar si necesita ayuda. En el mejor de los casos, esta red de apoyo incluirá a su empresa.

Seguridad digital: cómo identificar los bots

Los periodistas que cubren elecciones cada vez tienen mayor probabilidad de ser blanco de campañas de desprestigio en la Internet. Cuando un periodista es objeto de un ataque sostenido en la Internet, puede ser difícil averiguar quién es el responsable. Los atacantes pueden ser personas reales, o pueden ser bots informáticos maliciosos: cuentas que son dirigidas por computadoras y no por seres humanos. Los bots imitan el comportamiento humano en las cuentas de redes sociales como forma de difundir información errónea o propaganda en apoyo a su causa. Puede haber un aumento en el uso de bots durante acontecimientos como las elecciones, o durante épocas de crisis como la del COVID-19. Diferenciar los bots de las personas reales puede ayudar a los periodistas a entender mejor el acoso y a identificar cuándo una amenaza digital se puede convertir en una amenaza en el mundo real.

Cómo identificar un bot

Existen varias técnicas que los periodistas pueden utilizar para tratar de identificar los bots.

- Mire las cuentas de las personas que lo acosan por Internet y revise el año en que las crearon. Una cuenta que se haya creado hace poco o que haya estado inactiva por mucho tiempo y solamente hace poco ha comenzado a publicar contenido, puede ser un bot.

- Revise los datos personales del usuario de la cuenta, como su ubicación geográfica o fecha de nacimiento. La falta de datos personales o de información en la biografía puede significar con frecuencia que la cuenta es un bot.

- La foto del usuario a menudo puede indicarle a un periodista si la cuenta es real o no. Las cuentas falsas muchas veces carecen de la foto del usuario o utilizan fotos tomadas de bancos de imágenes o de otra cuenta falsa. Los periodistas pueden copiar la imagen y subirla a un programa de búsqueda de imágenes a la inversa, como Tineye, para ver si la foto se ha utilizado en otros sitios de Internet.

- Mire la información publicada por la cuenta. Si el usuario retuitea mucho contenido de otros usuarios o solamente publica contenido con un titular y un enlace, entonces es probable que la cuenta sea falsa. Es poco probable que un bot interactúe con otros usuarios de redes sociales.

- Si la cuenta tiene pocos seguidores, con mucha probabilidad se trata de un bot.

- Los mensajes de redes sociales que tienen pocos seguidores pero tienen una cantidad elevada de “me gusta” o de retuiteos es probable que sean falsos y que sean parte de una red de cuentas de bots.

- Mire las cuentas de los seguidores de los posibles bots y revise el contenido que están publicando. Muchas veces los bots han sido programados para publicar contenido idéntico simultáneamente.

- Revise el nombre del usuario y de la cuenta de Twitter (la parte que comienza con la @). Si el nombre del usuario y el de la cuenta de Twitter no coinciden, entonces la cuenta pudiera ser falsa.

Los periodistas pueden optar por silenciar o bloquear los bots que los atacan por Internet. Se recomienda a los trabajadores de medios que denuncien toda cuenta maliciosa a las empresas de redes sociales. Se recomienda documentar los mensajes que sean abusivos o amenazantes, e incluir capturas de pantalla de las cuentas que lo están amenazando, la fecha del comentario y cualquier medida que usted haya tomado. Esta información puede ser útil posteriormente si usted decide ejercer alguna acción judicial.

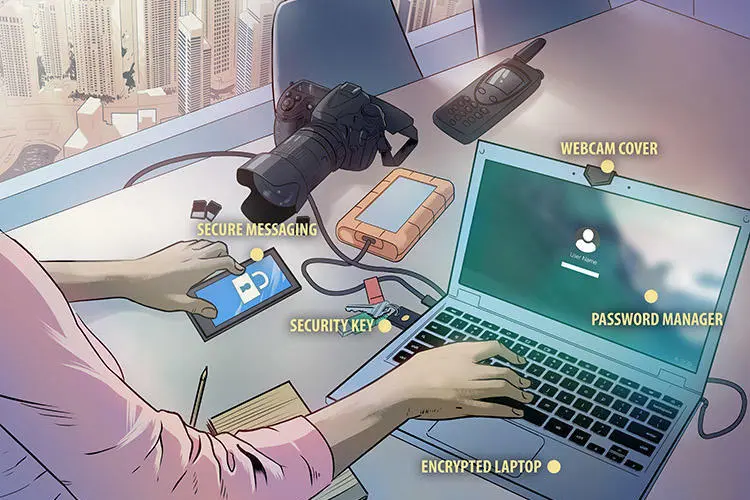

Seguridad digital: cómo proteger los dispositivos y los datos almacenados

Es importante disponer de buenos protocolos para segurizar los dispositivos y los materiales informativos. Si las autoridades detienen a un periodista cuando cubre una campaña electoral, pudieran confiscar e inspeccionar los dispositivos del periodista y ello pudiera tener graves consecuencias para él y sus fuentes informativas.

Las siguientes medidas pueden ayudarlo a protegerse a sí mismo y a la información en su poder.

- Revise la información que está guardada en sus dispositivos, especialmente teléfonos y computadoras. Debe hacer una copia de respaldo de todo lo que pueda ponerlo en riesgo o que contenga información delicada, y luego borrar esa información del dispositivo. Hay formas de recuperar la información borrada, por lo cual todo lo que sea muy delicado deberá borrarse permanentemente utilizando un programa de computadora específico, en lugar de simplemente borrarlo.

- Cuando los periodistas revisen el contenido de sus teléfonos, deben revisar la información guardada en el teléfono (el hardware), al igual que la información guardada en la nube (Google Photos o iCloud).

- Los periodistas deben revisar el contenido de las aplicaciones de mensajería, como WhatsApp. Deben guardar y luego borrar toda información que los ponga en riesgo. Los trabajadores de medios deben tener en cuenta que WhatsApp hace una copia de respaldo de todo el contenido en el servicio en la nube vinculado con la cuenta, por ejemplo iCloud o Google Drive.

- Piense en dónde usted desea hacer copias de respaldo de la información. Tendrá que decidir si es más seguro mantener los materiales informativos en la nube, en un disco duro externo o en un USB.

- Los periodistas deben retirar material informativo de sus dispositivos periódicamente y guardarlo en la opción para copias de respaldo de su preferencia. Ello asegurará que, si le confiscan o roban los dispositivos, usted tendrá una copia de la información.

- Es buena idea encriptar toda la información a la cual usted haga copia de respaldo. Esto se puede hacer encriptando el disco duro externo o el USB. También puede activar la encriptación de sus dispositivos. Los periodistas deben estudiar la ley vigente en el país donde trabajan, para asegurarse de estar al tanto de los aspectos legales que rigen el uso de la encriptación.

- Si usted sospecha que puede ser un objetivo y que un adversario puede querer robarle los dispositivos, inclusive los discos duros externos, entonces debe guardar los discos duros en un lugar que no sea su domicilio.

- Bloquee todos los dispositivos con un PIN: mientras más largo sea el PIN, más difícil será de descifrar.

- Actualice su sistema operativo cuando el dispositivo se lo indique, para ayudar a proteger los dispositivos contra las últimas versiones de programas maliciosos (malware).

- No descuide los dispositivos en público, por ejemplo, al recargar la batería, pues alguien los puede robar o manipular.

- No conecte dispositivos a puertos USB públicos. Valore utilizar un protector de USB —un dispositivo que evita que los datos se transfieran a un dispositivo externo— cuando usted se conecte a un puerto USB.

- No utilice memorias USB de las que regalan en eventos. Éstas pudieran contener software malicioso que podría infectar su computadora.

- Configure el teléfono o la computadora para que usted pueda borrarlos de manera remota. Esta es una función que le permite borrar sus dispositivos a distancia, por ejemplo, en caso de que las autoridades le confisquen los dispositivos. Esto funcionará solamente si el dispositivo puede conectarse a la Internet.

Seguridad digital: cómo manejar la desinformación

Durante épocas electorales, es probable que circule una gran cantidad de desinformación en la Internet. Tome las siguientes medidas para garantizar que la información que usted consume o comparte sea legítima.

- Haga búsquedas de Internet periódicas sobre ataques y campañas de desinformación documentados que involucren las elecciones.

- Piense antes de consumir o compartir información, inclusive fotos y video. Tome en cuenta la fuente y si goza de buena reputación.

- Suba las imágenes a una plataforma de búsqueda de imágenes a la inversa, como Tineye. Ello le permitirá saber cuándo fue la primera vez que la imagen fue colocada en la Internet.

- Evite hacer clic en enlaces o descargar documentos en su teléfono. El pequeño tamaño de la pantalla dificulta analizar adecuadamente la fuente.

- Vaya directamente a la fuente de la información en vez de descargar información que le hayan enviado por correo electrónico, SMS o aplicaciones de mensajería. Busque datos en la Internet sobre el autor de la información para verificar su identidad y experticia.

- Busque datos sobre los autores de mensajes inesperados o solicitudes para tomar alguna acción, y verifique su identidad. Si es posible, comuníquese con ellos directamente para confirmar que enviaron el mensaje.

- Utilice estrategias de búsqueda avanzadas, como los métodos de búsqueda booleana, para examinar la información y confirmar la fuente.

- Tenga en cuenta que los sitios web de fuentes legítimas deben estar encriptados. Puede comprobarlo buscando “https” y el ícono de candado al comienzo de la URL, o dirección web, en su navegador. Esto significa que el tráfico entre usted y el sitio está encriptado.

- Trate con cautela la información que se comparte en chats de grupo en WhatsApp y otros servicios de mensajería. Se está compartiendo una gran cantidad de desinformación, la cual también pudiera contener programas maliciosos.

Otros recursos de seguridad para los periodistas y las Redacciones a cargo de la cobertura de las elecciones estadounidenses de 2020

Manuales y guías de seguridad

- Guías para la autopreparación en seguridad digital (CPJ)

- Manual para ejercer el periodismo en época electoral (edición 2015) (Reporteros sin Fronteras / Organización Internacional de la Francofonía)

- Lista de verificación de seguridad para periodistas freelance (Alianza ACOS)

- Autoevaluación de seguridad para organizaciones noticiosas (Alianza ACOS)

Seguros

Capacitación y entrenamiento

- Curso de entrenamiento en primeros auxilios y entornos hostiles para mujeres periodistas que cubren temas políticos (IWMF)

- Capacitación y recursos para periodistas en una época de desinformación (First Draft)

Asistencia jurídica

- Guía jurídica para las elecciones (Reporters Committee for Freedom of the Press)

- Los periodistas que necesiten asistencia jurídica pueden llamar a la línea directa del Reporters Committee marcando el 1-800-336-4243, o pueden comunicarse con el Reporters Committee por correo electrónico en la dirección [email protected].

Preparación de seguridad digital

- Manual sobre el acoso en la Internet (PEN America)

- Seguridad digital para periodistas: Helpdesk (Reporteros sin Fronteras)

- Guía de campo de First Draft sobre las noticias falsas

- Curso de seguridad digital de la IWMF “Conozca a sus troles”