Обновлено 12 апреля 2022 года

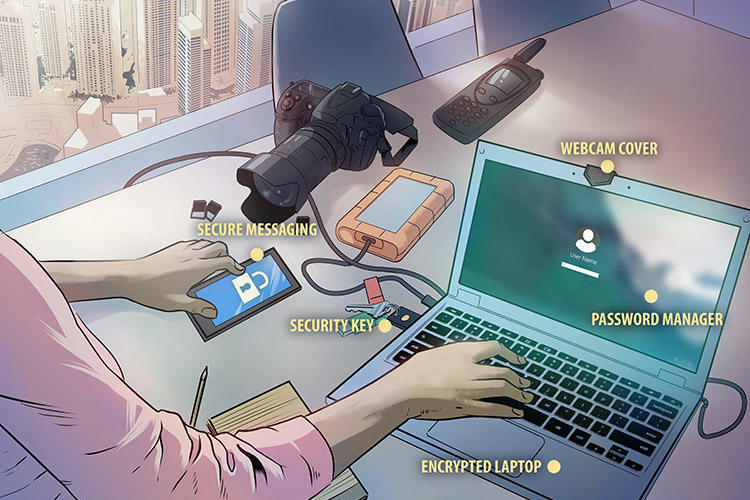

Журналисты должны защищать себя и свои источники, следя за последними новостями о цифровой безопасности и такими угрозами, как взлом, фишинг и слежка. Журналистам следует позаботиться об информации, за которую они несут ответственность, и о том, что может произойти, если она попадет в чужие руки, и принять меры для защиты своих учетных записей, устройств, коммуникаций и онлайн-активности.

Этот комплект цифровой безопасности разработан как отправная точка для журналистов, стремящихся повысить свою цифровую безопасность. Более подробные рекомендации по безопасности вы можете найти в наших Рекомендациях по безопасности. Журналистам рекомендуется проводить оценку рисков перед тем, как приступить к своим назначениям.

безопасное использование Интернета

Защитите свои учетные записи

Журналисты используют различные онлайн-аккаунты, которые содержат как личную, так и связанную с работой информацию о себе, своих коллегах, семьях и источниках информации. Защита этих учетных записей, регулярное резервное копирование и удаление информации помогут защитить эту информацию.

Чтобы защитить ваши учетные записи:

- Подумайте, какая информация хранится в каждой учетной записи и каковы будут последствия для вас, вашей семьи и ваших источников, если ваша учетная запись будет взломана.

- Держите свои рабочие и личные аккаунты в Интернете раздельно и избегайте смешивания профессиональной и личной информации. Это ограничит доступ к данным, если один из аккаунтов будет взломан.

- Пересмотрите настройки конфиденциальности и поймите, какая информация является общедоступной, особенно в социальных сетях.

- Создайте резервные копии любой информации, которая является конфиденциальной или которую вы не хотите делать общедоступной, включая личные сообщения и электронные письма, а затем удалите их из своей учетной записи или устройства. Доступны сторонние инструменты, которые помогут вам зашифровать документы для хранения на внешнем диске или в облаке. Также желательно зашифровать внешние жесткие диски. Ознакомьтесь с правилами, регулирующими шифрование по месту вашего нахождения.

- Удалите все учетные записи, которые вы больше не используете. Не забудьте создать копии любой информации, которую вы хотите сохранить.

- Проверьте, не были ли какие-либо из ваших учетных записей вовлечены в инцидент с безопасностью, проверив их на сайте have i been pawned. Если вы обнаружите, что открытая вами учетная запись была взломана, вам следует войти в эту учетную запись и изменить свой пароль. Если вы больше не хотите использовать эту учетную запись, вам следует удалить все содержание и информацию перед удалением учетной записи.

- Включите двухфакторную аутентификацию (2FA) для всех ваших аккаунтов. В идеале используйте приложение-аутентификатор в качестве формы двухфакторной аутентификации вместо SMS. Проверьте, поддерживает ли онлайн-сервис 2FA, проверив его в 2FA Directory.

- Создавайте длинные уникальные пароли, состоящие более чем из 16 символов. Он должен состоять из цифр, символов и букв. Не используйте пароли повторно и не включайте в свой пароль личную информацию, которую можно легко найти в Интернете, например дату своего рождения. Рассмотрите возможность использования менеджера паролей, который поможет вам управлять паролями. Изучите все менеджеры паролей, чтобы определить, какой из них лучше всего подойдет для ваших целей. Создайте длинный уникальный пароль для своего менеджера паролей.

- Если присутствует риск задержания или вы беспокоитесь о несанкционированном доступе к вашим устройствам, выходите из учетных записей после каждого использования и очищайте историю просмотров в браузере.

- Регулярно просматривайте раздел «Активность аккаунта» каждой из ваших учетных записей. Обычно он находится в разделе «Настройки». Там будут указаны все устройства, на которых был совершен вход в вашу учетную запись. Если устройство, которое вы не узнаете, вошло в систему, вам следует немедленно выйти из своей учетной записи на этом конкретном устройстве. Перед удалением устройства вы можете сделать снимок экрана для документирования.

- Избегайте входа в свои аккаунты на общих компьютерах, например, в интернет-кафе. Если у вас нет другого выбора, сразу же выйдите из системы после использования и сотрите историю просмотров в браузере.

Фишинг

Журналисты часто имеют общедоступный профиль и делятся своими контактными данными для получения советов. Злоумышленники, желающие получить доступ к данным и устройствам журналистов, могут атаковать их самих, их коллег или члена семьи с помощью фишинговых атак в форме специальных сообщений электронной почты, SMS, социальных сетей или чатов, предназначенных для того, чтобы обмануть получателя в обмене конфиденциальной информацией или установке вредоносного программного обеспечения нажав на ссылку или загрузив файл.Существует много типов вредоносных и шпионских программ, которые разнятся в сложности, но самые продвинутые могут предоставить злоумышленнику удаленный доступ к устройству и всему его содержимому.

Для защиты от фишинговых атак:

- Исследуйте технические возможности ваших недоброжелателей, чтобы понять угрозу и вероятность того, что вы или кто-то из ваших знакомых может стать их мишенью.

- Остерегайтесь сообщений, которые побуждают вас сделать что-то быстро или предлагают вам чтo-либо слишком заманчивое, чтобы быть правдой, особенно если они включают в себя нажатие на ссылку или загрузку вложения.

- Внимательно проверьте данные учетной записи отправителя и сообщение, чтобы убедиться в его достоверности. Небольшие изменения в правописании, грамматике, формате или тоне могут указывать на то, что аккаунт был подделан или взломан.

- Перепроверьте сообщение у отправителя, используя альтернативный метод, например, телефонный звонок, если в сообщении что-либо кажется подозрительным или неожиданным.

- Тщательно подумайте, прежде чем нажимать на ссылки, даже если сообщение пришло от знакомого вам человека. Наведите курсор на ссылки, чтобы увидеть, выглядит ли URL-адрес достоверным.

- Осуществите предварительный просмотр любых вложений, которые вы получаете по электронной почте; если вы не загрузите документ, содержащееся в нем вредоносное ПО не сможет заразить ваши устройства. В случае сомнений позвоните отправителю и попросите его скопировать содержимое в электронное письмо или сделайте скриншоты документа в предварительном просмотре и не загружайте его.

- Будьте осторожны со ссылками или документами, отправленными в групповой чат. В чаты с большим количеством людей могут проникнуть власти или преступные группировки, которые нацелены на участников чата.

- По возможности используйте настольную версию приложений для просмотра сообщений и ссылок. Экран большего размера помогает вам проверять, что именно вы получили, и снижает вероятность отвлечения на посторонние задачи.

- Загрузите подозрительные ссылки и документы на сайт Virus Total, службу, которая отсканирует их на наличие возможных вредоносных программ, однако только на те, которые известны.

- Включите автоматическое обновление и обновляйте все программное обеспечение. Это исправит известные уязвимые места, которыми пользуются, чтобы внедрить вредоносные программы, которые поставят под угрозу вашу безопасность.

- Убедитесь, что для всех ваших учетных записей включена двухфакторная аутентификация. В случае кражи вашего пароля злоумышленникам будет сложнее получить доступ к вашей учетной записи.

- Будьте особенно внимательны к попыткам фишинга во время выборов и периодов беспорядков, или если коллеги или местные группы гражданского общества сообщают о преследовании.

Безопасность устройства

Журналисты используют широкий спектр устройств для производства и хранения контента, а также для связи с источниками информации. Многие журналисты, особенно фрилансеры, используют одни и те же устройства дома и на работе, потенциально раскрывая огромное количество информации в случае их утери, кражи или взятия. Зашифруйте компьютерные жесткие диски, телефоны, планшеты и внешние устройства хранения данных, особенно если вы путешествуете, чтобы гарантировать, что другие не смогут получить доступ к этой информации без пароля.

Для защиты ваших устройств:

- Блокируйте устройства с помощью пароля, кода или PIN-кода. Длинные личные идентификационные номера или пароли труднее разблокировать.

- Обновите операционную систему, когда она вам это предложит. В старом программном обеспечении есть уязвимости, которые вредители могут использовать для установки вредоносного ПО на ваши устройства. Это особенно важно, если есть рик того, что вы можете стать целью шпионского ПО.

- Проверьте информацию, хранящуюся на ваших устройствах, и подумайте, как данная информация может подвергнуть вас или других людей риску.

- Регулярно создавайте резервные копии ваших устройств на случай, если они будут уничтожены, утеряны или украдены. Надежно храните резервные копии вдали от обычной рабочей станции.

- Регулярно удаляйте конфиденциальную информацию, включая сообщения в чате. Чтобы противник не смог восстановить удаленные файлы, используйте программное обеспечение для полного удаления информации, если такое доступно; в противном случае сбросьте все настройки и имеющуюся информацию и используйте устройство для несвязанных действий, чтобы перезаписать память устройства. (Сделайте сначала резервную копию всего, что вы хотите сохранить, иначе вы потеряете все свои данные.)

- Не оставляйте устройства без присмотра в общественных местах, в том числе во время зарядки, так как они могут быть украдены или подменены.

- Не используйте USB-накопители, которые раздаются бесплатно на мероприятиях. Они могут быть загружены вредоносными программами, которые могут заразить ваш компьютер.

- Помните, что ваше устройство может создавать резервные копии ваших данных в облачной учетной записи, связанной с телефоном. Информация, хранящаяся в облаке, не может быть зашифрована. Вы можете отключить автоматическое резервное копирование в настройках.

- Настройте свои устройства, чтобы вы могли удаленно стирать любые данные, если устройства были украдены. Эта функция должна быть настроена заранее, и устройство будет стираться, только если оно подключено к Интернету.

- Всегда ремонтируйте устройства у надежного мастера.

Чтобы зашифровать ваше устройство:

- Новые смартфоны поставляются с функцией шифрования, просто убедитесь, что она включена в настройках.

- Используйте Bitlocker для включения полнодискового шифрования для Windows, Firevault для Mac или бесплатного программного обеспечения Veracrypt для жестких дисков и внешнего хранилища.

- Создание длинного уникального пароля является ключом к использованию шифрования; на смартфоне проверьте пользовательские настройки, чтобы добавить более длинный и сложный пароль.

- Имейте в виду, что злоумышленник со знанием вашего пароля или способностью выудить его из вас, сможет разблокировать ваше устройство и просмотреть информацию.

- Всегда исследуйте законодательство страны, в которой живете или в которую собираетесь поехать, на предмет легальности шифрования.

Шифрованная связь

Журналисты могут более безопасно общаться с источниками, используя зашифрованные приложения для обмена сообщениями или программное обеспечение, которое шифрует электронную почту так, что только предполагаемый получатель может прочитать ее. Некоторые инструменты проще в использовании, чем другие. Шифрование защищает содержимое сообщений, но участвующие компании по-прежнему могут видеть метаданные, в том числе, когда вы отправили сообщение, кто его получил и другие раскрывающие подробности. Компании придерживаются разных политик в отношении того, как они собирают данные, хранят их и как реагируют, когда власти запрашивают их.

Рекомендуемые приложения для обмена сообщениями предлагают сквозное шифрование, то есть информация шифруется при отправке от отправителя получателю. Обе стороны должны иметь учетную запись с тем же приложением. Любой, имеющий доступ к устройству, отправляющему или получающему сообщение, или к паролю учетной записи, связанной с приложением, может перехватить содержимое сообщения. Примеры приложений для обмена сообщениями с автоматическим сквозным шифрованием включают Signal и WhatsApp. Другие приложения могут требовать включить сквозное шифрование.

Зашифрованная электронная почта – еще один безопасный способ обмена информацией с источником информации или контактным лицом. Обе стороны должны загрузить и установить определенное программное обеспечение для отправки и получения зашифрованной электронной почты.

Для использования зашифрованных приложений для обмена сообщениями:

- Узнайте у кого право владения на приложение, какие пользовательские данные они хранят, и были ли эти данные запрошены правительством. Проверьте, какова их политика для ответа на запросы об обмене пользовательскими данными. Технологические компании должны ежегодно составлять отчет о прозрачности, в котором вы можете проверять запросы правительства на удаление или передачу данных.

- Используйте ПИН-код или пароль для доступа в приложение, где это возможно, чтобы не позволить кому-либо открыть приложение, если у них есть физический доступ к вашему телефону.

- Установите запрос вашего ПИН-кода, если такая функция доступна в приложении, при регистрации в приложениях с вашим номером телефона.

- Некоторые приложения, в том числе Signal и WhatsApp, обеспечивают дополнительный уровень безопасности, чтобы вы могли удостовериться в личности вашего собеседника, чтобы не дать возможности кому-либо выдать себя за одного из ваших контактов с другого устройства. Найдите в настройках приложения возможность проверить номер или код безопасности.

- Узнайте, где именно в вашем телефоне хранится информация, например, фотографии или документы, отправленная вам через эти приложения.

- Все, что вы загружаете, например фотографии, будет сохранено на вашем устройстве и может быть скопировано на другие устройства и в приложения, особенно при резервном копировании данных.

- Некоторые службы, такие как WhatsApp, выполняют резервное копирование содержимого ваших сообщений и историю звонков в облачную учетную запись, связанную с номером телефона – в облако iCloud в случае пользователей iOS. Вы можете выключить эту функцию в настройках приложения.

- Контакты, хранящиеся в вашем телефоне, синхронизируются с приложениями обмена сообщениями и облачными учетными записями, поэтому номера, которые вы пытаетесь удалить в одном месте, могут быть сохранены в другом месте.

- Регулярно создавайте резервные копии и удаляйте сообщения, чтобы хранить как можно меньше данных на одном устройстве или в одной учетной записи. Создайте себе процесс просмотра содержимого, включая документы и мультимедийные сообщения, и сохраняйте загружаемые файлы или снимки экрана на зашифрованном внешнем устройстве хранения.

- Функции исчезающих сообщений в Signal и WhatsApp позволяют автоматически удалять сообщения через определенное время. Включите их, если вас беспокоит, что ваш телефон заберут и ваши сообщения будут доступны к просмотру.

- И Signal, и Whatsapp предлагают возможность удалять фото и видео после их просмотра. Подумайте над использованием данной функции, если вы отправляете конфиденциальные изображения.

- Signal и WhatsApp также предлагают сквозное шифрование для видеозвонков.

Для использования зашифрованной электронной почты:

- Получите помощь от надежного контактного лица, который хорошо разбирается в технологиях. Не всегда легко настроить зашифрованную электронную почту, если вы новичок в этом деле.

- Выберите надежное программное обеспечение для шифрования электронной почты, которое было проверено другими пользователями и рецензировано. Всегда обновляйте свое программное обеспечение для защиты уязвимых точек.

- Потратьте время на создание длинного уникального пароля для вашего зашифрованного почтового программного обеспечения. Если вы забудете этот пароль, вы потеряете доступ к зашифрованным письмам.

- Регулярно отправляйте зашифрованные электронные письма, чтобы вы не забывали, как использовать программное обеспечение.

- Помните, что сведения об электронной почте, включая заголовок и адреса электронной почты, отправляющие и получающие сообщение, не зашифрованы.

- Примеры программного обеспечения для шифрования электронной почты включаютGPG Suite для Mac, GPG4win для Windows и Linux, Thunderbird с расширением Enigmail extension, и Mailvelope.

Более безопасное использование Интернета

Журналисты полагаются на Интернет для сбора информации, что может сделать их самих и их источников уязвимыми, если они не предпримут шаги, чтобы защитить себя. Интернет-провайдеры, правительства, компании и преступники собирают данные о пользователях Интернета, которые могут быть использованы для их преследования, в том числе для возбуждения против них судебных дел.

Для более безопасного использования интернета:

- Узнайте, кому принадлежит ваш Интернет-провайдер и каковы юридические обязательства компании в отношении передачи ваших данных правительствам, в том числе и вашему. Посмотрите, какие данные они хранят о вас и как долго.

- Защитите историю посещенных страниц от вашего Интернет-провайдера с помощью виртуальной частной сети (VPN). Имейте в виду, что ваш Интернет-провайдер будет регистрировать, что вы подключены к службе VPN, что может быть проблемой, если VPN незаконны в вашей стране. Убедитесь, что вы выбрали службу VPN, которая не отслеживает и не записывает вашу историю просмотров, поскольку она может быть передана правительствам и другим лицам. Выберите службу VPN, основанную и расположенную в другой стране, так как это может затруднить получение ваших данных вашим правительством.

- Большинство веб-сайтов в настоящее время зашифрованы, что означает, что, хотя люди могут видеть, что вы просматриваете веб-сайт или вошли в онлайн-службу, они не смогут увидеть содержимое этой страницы. Ищите https и значок замка в начале каждого URL-адреса веб-сайта (https://cpj.org), указывающий на то, что трафик между вами и сайтом зашифрован. DuckDuckGo Smarter Encryption — это инструмент, который позволит вам проверить зашифрованность посещаемого сайта.

- Когда вы посещаете веб-сайт, он собирает данные о вас, в том числе ваш IP-адрес, который выдает ваше приблизительное местоположение, сведения о вашем устройстве, включая операционную систему и ваш часовой пояс, среди прочего.

- Установите блокировщик рекламы для защиты от вредоносных программ, которые часто скрываются во всплывающей рекламе. Блокировщики рекламы позволяют освобождать от блокировки определенные сайты, в том числе ваш новостной ресурс.

- УстановитеPrivacy Badger, чтобы заблокировать сайты и рекламодателей от отслеживания, какие сайты вы посещаете в Интернете.

- Рассмотрите возможность установки бесплатного браузера Tor Browser Bundle для анонимного использования Интернета или Tails, бесплатной операционной системы, которая маршрутизирует весь ваш интернет-трафик через браузер Tor. Tor особенно рекомендуется для журналистов, которые занимаются такими тонкими вопросами, как высокоуровневая коррупция в правительстве в странах с развитыми техническими возможностями. Ознакомьтесь с правилами, регулирующими использование Tor в стране вашего нахождения.

- Правительства, преступники и другие лица могут создавать поддельные веб-сайты, которые могут использоваться для сбора ваших личных данных, таких как пароли и данные кредитных карт среди прочего. Убедитесь, что адрес веб-сайта является подлинным, а не подделкой. URL-адрес должен быть написан правильно и включать https.

- По возможности не используйте общедоступные компьютеры, особенно в интернет-кафе или пресс-центрах. Общедоступные компьютеры могут быть заражены вредоносным или шпионским ПО. Если вам все же приходится использовать общедоступный компьютер, избегайте входа в свои личные учетные записи, убедитесь, что вы вышли из всех сеансов и очистите историю просмотров.

Пересечение границ

Многие журналисты пересекают границы, имея при себе рабочую и личную информацию, и, возможно, они не хотят, чтобы у посторонних был доступ к данной информации через электронные устройства. Если пограничники убирают ваши устройства из виду, у них есть возможность найти информацию, получить доступ к любым учетным записям, скопировать информацию или установить шпионское ПО. Журналистам, пересекающим границы США, следует ознакомиться с инструкцией КЗЖ «Нечего декларировать».

Перед путешествием:

- Узнайте, какая информация находится на ваших устройствах и как она может подвергнуть вас и ваши контакты риску. Всегда допускайте, что ваши устройства могут подвергаться тому же уровню контроля, что и записные книжки, и печатные материалы в вашем багаже.

- Всегда осуществляйте резервное копирование всех ваших устройств на внешний жесткий диск или в облако. Удалите любую информацию, к которой вы не хотели бы, чтобы пограничники получали доступ с ваших устройств.

- Покупайте чистые устройства, чтобы использовать их только для путешествий, если это возможно, особенно если вы работаете над очень деликатным материалом. Если вы путешествуете с персональным или рабочим устройством, создайте резервную копию содержимого, а затем выполните очистку или сброс.

- Включите полное шифрование диска на всех устройствах, чтобы гарантировать невозможность доступа к вашей информации без пароля. Изучите ограничения на шифрование в стране, которую вы собираетесь посетить, чтобы убедиться, что вы не нарушаете никаких законов. Имейте в виду, что служба безопасности может иметь юридическое право запрашивать ваш пароль. Перед поездкой проконсультируйтесь с вашим работодателем или юристом, если есть вероятность, что вас остановят на границе.

- Выйдите из всех учетных записей на своих устройствах и удалите приложения, пока не пересечете границу и не достигнете безопасного интернет-соединения.

- Очистите историю браузера на всех ваших устройствах. (У вашего интернет-провайдера и браузера все равно сохранятся записи о том, какие веб-сайты вы посещали.)

- Заблокируйте все устройства с помощью PIN-кода или пароля вместо биометрических данных, таких как ваше лицо или отпечаток пальца.

- Включите удаленную очистку ваших устройств и оставьте четкие инструкции доверенному лицу, чтобы он/она удаленно очистили ваши устройства, если вы будете задержаны. Устройства будут выполнять удаленную очистку только в том случае, если они подключены к Интернету.

На границе:

- Выключите устройства, чтобы активировать шифрование диска.

- Следите за вашими устройствами, когда они проходят через контрольно-пропускные пункты и службы.

- Любые звонки и SMS-сообщения, которые не зашифрованы, будут маршрутизированы через местного провайдера, который может собирать данные или делиться им с властями.

Если ваше устройство было конфисковано на границе или в него было что-либо вставлено, имейте в виду , что оно могло быть взломано и любая информация на нем была скопирована.

Примечание редакции: этот цифровой комплект безопасности был первоначально опубликован 30 июля 2019 г. и отредактирован в дату, указанную в начале.